Il existe d’innombrables outils qui vous proposent de surveiller et de gérer les utilisateurs et les programmes de votre système, afin d’empêcher les pirates par ransomware de vous attaquer. J’ai rassemblé quelques-uns des meilleurs outils anti-ransomware du marché afin de vous aider en faisant un premier tri. Mes préférés sont Security Event Manager et Patch Manager, chacun ayant son propre domaine de prédilection, mais tous deux adressent des aspects cruciaux de la prévention contre les ransomwares.

Vous pouvez passer ou continuer à lire :

Meilleurs programmes de protection contre les ransomwares

- Security Event Manager

- Patch Manager

- Bitdefender Antivirus for Mac

- Check Point ZoneAlarm Anti-Ransomware

- Webroot SecureAnywhere AntiVirus

- CryptoDrop Anti-Ransomware

- Remote Monitoring Management

La prévention ! La meilleure protection contre le ransomware

Qu’est-ce qu’une attaque par ransomware ?

Un ransomware chiffre des fichiers et présente aux entreprises quantité de texte dénué de sens, les empêchant d’accéder aux informations critiques dont elles ont besoin pour mener à bien leurs activités. Alors que ces attaques n’ont rien de nouveau, elles sont de plus en plus populaires et les cybercriminels développent de nouveaux moyens pour contourner les logiciels antivirus et se frayer un chemin dans votre système.

Les professionnels de l’informatique qui souhaitent protéger les informations de leur entreprise et éviter de payer des milliers de dollars en rançon doivent considérer la mise en place d’un logiciel de protection contre les ransomwares.

Types d’attaques par ransomware

Les ransomwares ne sont pas nouveaux. Depuis plus de dix ans, les cybercriminels utilisent cette forme de logiciels malveillants pour chiffrer les fichiers, et parfois des disques durs entiers, et exiger de l’argent en échange de la clé nécessaire pour déchiffrer les fichiers. Cette forme d’attaque est devenue de plus en plus populaire au fur et à mesure qu’un nombre croissant d’entreprises numérisent leurs données en temps réel et adoptent des solutions de stockage cloud, comme OneDrive et Dropbox, pour stocker leurs fichiers sensibles. Associez cela à la croissance des moyens de paiement anonymes, comme le Bitcoin, et vous obtenez un environnement parfait pour les attaques.

Pendant de nombreuses années, Cryptolocker était l’auteur d’attaques par ransomware le plus dangereux. Il était souvent capable de s’introduire dans un système sans se faire remarquer et de créer des copies de lui-même qui restaient présentes même après des redémarrages en mode sans échec. Cryptolocker a finalement été vaincu par un groupe international d’agences de sécurité, mais d’autres groupes de ransomware ont continué à appliquer ses méthodes.

Aujourd’hui, les menaces de ransomware peuvent prendre plusieurs formes. Les moyens les plus courants utilisés pour infiltrer votre système incluent les suivants :

- E-mails infectés : les e-mails infectés avec un logiciel malveillant se faisant passer pour des messages légitimes d’utilisateurs de confiance et de collègues de votre domaine contiennent souvent des liens ou des PDF qui, une fois ouverts, infectent votre système avec un logiciel malveillant.

- Téléchargements factices : les pirates peuvent créer des contrefaçons d’annonces bannières, de téléchargements et de fenêtres contextuelles sur des sites Web de confiance invitant les utilisateurs à cliquer dessus. Si un utilisateur mord à l’hameçon, il ouvre une brèche pour l’infection du ransomware.

- Usurpation d’identité du FBI : certains pirates essaient de piéger les utilisateurs en leur faisant croire qu’ils ont commis un cybercrime, et que leurs fichiers ont donc été chiffrés. L’usurpateur d’identité du FBI explique à l’utilisateur qu’il doit payer une amende (souvent en Bitcoin) s’il veut récupérer l’accès à ses fichiers et poursuivre ses activités.

En général, une attaque par ransomware cible le Bureau ou le dossier Documents d’un utilisateur (plus faciles d’accès), puis étend le chiffrement et bloque l’accès aux fichiers critiques. Les pirates demandent souvent un montant « raisonnable » à l’entreprise victime (environ 10 000 $) en échange de la clé de déchiffrement. Ce montant n’est pas trop élevé afin que les entreprises ne refusent pas instantanément, mais il est suffisamment important pour que les pirates disposent d’un revenu régulier. Même si toutes les entreprises peuvent être à la merci d’une attaque de ransomware, les PME, institutions de santé et administrations publiques sont souvent ciblées.

Meilleurs programmes de protection contre les ransomwares

Heureusement, il existe sur le marché plusieurs outils de protection contre les ransomwares qui permettent de protéger et sécuriser les fichiers, les périphériques et l’argent de votre entreprise. Certains s’appuient sur des sauvegardes régulières pour protéger vos données personnelles, d’autres implémentent des fichiers appâts ou utilisent la détection basée sur le comportement pour éloigner les pirates. Il y en a même qui offrent une combinaison unique de ces techniques et plus encore. J’ai rassemblé les meilleurs outils anti-ransomware disponibles pour vous aider à trouver celui qui convient à votre entreprise.

1. Security Event Manager

Parmi les outils de protection contre les ransomwares actuellement disponibles, SolarWinds Security Event Manager (SEM) est celui que je recommande le plus. La plate-forme fournit une vue d’ensemble de toute l’activité du réseau et des utilisateurs, afin que vous puissiez collecter, rapprocher, surveiller et analyser vos données de fichiers journaux des serveurs, applications et plus encore dans un même emplacement. Ce logiciel de sécurité est l’un des services de protection contre les ransomwares les plus complets du marché.

Avec ses fonctions de gestion d’accès privilégié, vous pouvez repousser les pirates qui s’en prennent aux comptes privilégiés, en surveillant à quel moment les comptes à privilèges sont utilisés, comment ils sont utilisés et à partir d’où. L’outil vous prévient immédiatement en cas de tentative d’accès forcé à un compte à privilèges. SolarWinds SEM donne une nouvelle dimension à la surveillance avec les flux d’informations de cybersécurité intégrés d’adresses IP malveillantes et de fournisseurs d’attaque connus. Ces flux sont régulièrement mis à jour avec des données et des recherches communautaires pour vous aider à garder une longueur d’avance sur les nouvelles méthodes d’attaque.

Quelle est la meilleure partie de SolarWinds SEM ? Le logiciel offre également la résolution automatique des menaces. Cela signifie que les réponses automatiques générées peuvent bloquer les adresses IP infectées, modifier les privilèges utilisateur et désactiver les comptes, le tout sans devoir intervenir. Ceci permet d’arrêter un pirate dans son élan. Il est possible de l’essayer gratuitement.

2. Patch Manager

La non-application régulière des correctifs est problématique pour les entreprises du monde entier. Si vos logiciels et votre système ne sont pas à jour, il est très facile pour les personnes mal intentionnées de s’infiltrer. Si vos tâches de correction ralentissent votre flux de travail, il est temps de vous tourner vers SolarWinds Patch Manager.

La tâche de suivi des correctifs appliqués et de ceux devant être encore appliqués peut être fastidieuse, d’autant plus que de nouveaux correctifs sont mis à disposition tous les jours. SolarWinds Patch Manager automatise ce processus sur les serveurs et postes de travail pour diminuer les risques de sécurité et libérer votre charge de travail pour d’autres tâches cruciales. Vous pouvez l’essayer gratuitement.

3. Bitdefender Antivirus for Mac

Bitdefender Antivirus for Mac est la meilleure protection contre les ransomwares pour les utilisateurs Mac. Le logiciel est doté d’une suite de fonctions de protection contre les ransomwares, dont la possibilité de bloquer les tentatives non autorisées de manipulation de fichiers dans des dossiers protégés, de protéger les sauvegardes Time Machine Mac pour que vos autres fichiers restent sécurisés, et de bloquer les URL malveillantes et adwares qui peuvent cacher un pirate par ransomware Il utilise également la détection des menaces basée sur le comportement pour identifier les activités de ransomware rapidement et protéger vos documents contre le chiffrement.

Certains utilisateurs ont exprimé une frustration par rapport aux fonctions de signalisation lumineuse et d’autopilote de Bitdefender Antivirus for Mac, mais l’éditeur du logiciel travaille activement à la résolution de ces problèmes. Le logiciel a reçu des scores impressionnants lors de tests menés par des laboratoires indépendants et est un bon prétendant parmi les outils anti-ransomware MAC disponibles

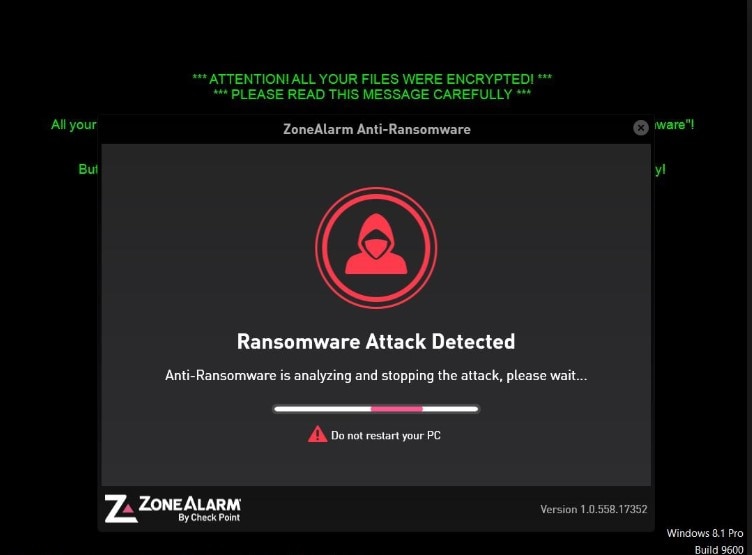

4. Check Point ZoneAlarm Anti-Ransomware

Check Point ZoneAlarm Anti-Ransomware est un outil anti-ransomware très efficace sur le marché actuel. Il s’appuie sur l’utilisation de fichiers appâts placés dans des dossiers souvent ciblés pour piéger les pirates qui utilisent des ransomwares. Dès que l’un de ces fichiers appâts est modifié de quelque manière que ce soit, le logiciel entre en action et met fin à l’infection avant qu’elle ait une chance d’endommager les fichiers et dossiers réels. L’outil ZoneAlarm Anti-Ransomware surveille également l’activité réseau et a prouvé sa capacité à réparer et récupérer les fichiers qui ont été touchés. C’est un grand avantage si jamais un pirate parvient à se faufiler entre les mailles du filet. Son interface intuitive est un autre élément très apprécié de nombreux utilisateurs.

Un problème connu est que le logiciel chiffre, puis déchiffre régulièrement des fichiers. Ce problème ne cause pas de dommages, mais certains utilisateurs trouvent cela rédhibitoire.

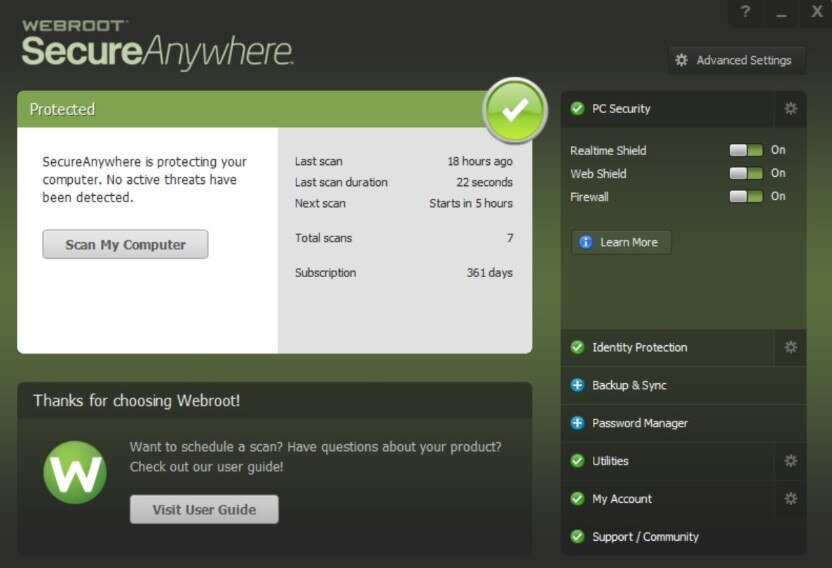

5. Webroot SecureAnywhere AntiVirus

Le logiciel Webroot SecureAnywhere AntiVirus est un produit extrêmement bien pensé qui utilise des modèles comportementaux pour détecter non seulement des attaques de ransomware, mais aussi toute forme de logiciels malveillants cherchant à endommager votre système. Il est suffisamment intelligent pour différencier les bons programmes des mauvais et a la capacité d’observer de près toute activité suspecte. Si un problème semble suspect, il l’empêche de se connecter à Internet et en enregistre toutes les actions. En consignant ces données, Webroot SecureAnywhere AntiVirus est capable d’annuler toute action menée par le programme en cas de dommage. Néanmoins, cette fonction a ses limites en raison de la taille de la base de données du logiciel.

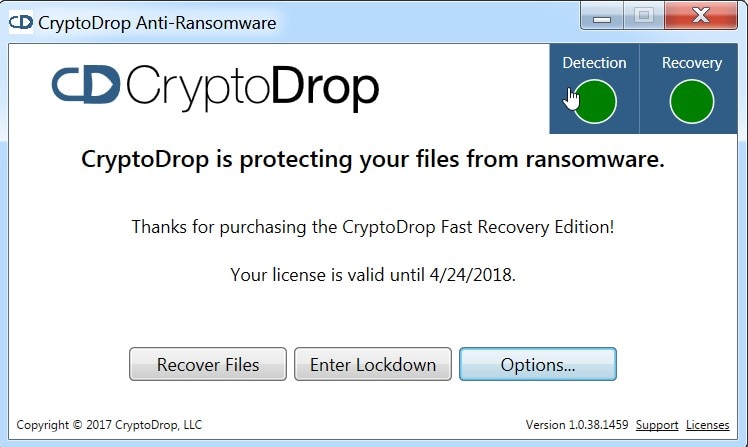

6. CryptoDrop Anti-Ransomware

Comme nombre de ces homologues, CryptoDrop Anti-Ransomware utilise la détection basée sur le comportement pour arrêter les attaques de ransomware. Le logiciel effectue également des copies régulières de vos fichiers sensibles et les verrouille dans un dossier privé masqué. Vous êtes ainsi certain de disposer d’un jeu supplémentaire de ces documents essentiels si vous vous retrouvez face à une pile de fichiers chiffrés par un ransomware. Dans des tests en laboratoire, CryptoDrop Anti-Ransomware a pu se défendre contre la plupart des attaques ciblées, mais par toutes. Le principal inconvénient de ce produit complet et robuste ? Il protège uniquement les fichiers que vous spécifiez.

7. Remote Monitoring & Management (RMM)

Si vous recherchez un outil complet qui fournit un ensemble de fonctionnalités robustes pour vous protéger contre une infection par ransomware et plus encore, ne cherchez plus. Remote Monitoring & Management (RMM) est conçu pour les fournisseurs de services gérés et peut vous aider à protéger les sites de vos clients et à réagir aux menaces potentielles rapidement et fermement.

RMM inclut l’outil Endpoint Detection and Response (EDR), qui analyse les fichiers en temps réel et utilise l’apprentissage machine pour détecter et neutraliser les attaques. Vous aurez également accès à un logiciel antivirus qui est régulièrement mis à jour pour réagir aux menaces les plus récentes. De plus, en cas d’attaque réussie sur l’un des sites de vos clients, RMM inclut un outil de sauvegarde et de récupération afin que leurs données et leur contenu soient restaurés rapidement.

La prévention ! La meilleure protection contre le ransomware

Une fois le système infecté par un ransomware, il est assez simple de le supprimer avec une mise à jour de l’antivirus, mais qu’en est-il pour récupérer vos fichiers chiffrés ? Cela peut s’avérer beaucoup plus compliqué. C’est pourquoi la prévention contre le ransomware est la meilleure tactique. Alors que certaines méthodes demandent un effort manuel, d’autres peuvent être implémentées à l’aide d’un logiciel de prévention de ransomware. Voici quelques pratiques de prévention que vous devriez implémenter :

- Formation : informez régulièrement les employés des mécanismes de ransomware les plus courants. Expliquez-leur ce à quoi ils doivent être attentifs, quels types de liens et e-mails ils doivent éviter, et ce qu’ils doivent faire (comme vous contacter) s’ils voient quelque chose de suspect. Les utilisateurs des comptes fournisseurs, du marketing et de la gestion sont une cible principale des attaques de ransomware, en raison du grand nombre d’e-mails reçus quotidiennement.

- Sauvegarde : la sauvegarde de vos dossiers doit prendre deux formes : hors ligne et en ligne. La sauvegarde sécurisée basée sur le cloud des dossiers est une très bonne première étape si les originaux sont infectés. Néanmoins, de nombreux programmes de ransomware sont de plus en plus avancés et recherchent intentionnellement des sauvegardes en ligne. La sauvegarde physique des dossiers critiques, sur un disque dur ou un autre support, permet de s’assurer que votre entreprise peut être rapidement opérationnelle après une attaque.

Si vous êtes un MSP, vous devrez également gérer les sauvegardes de tous vos clients. La solution N-able Backup permet de réaliser cela très facilement. Elle utilise un chiffrement de pointe pour fournir la sécurité, tout en vous offrant les outils dont vous avez besoin pour rationaliser la sauvegarde, le stockage et la restauration pour vos clients. - Mises à jour : assurez-vous de toujours utiliser la version la plus à jour des logiciels sur vos systèmes. Les mises à jour garantissent que les nouveaux correctifs sont placés là où ils peuvent minimiser ou éliminer les vulnérabilités préexistantes. Sans ces correctifs, vos logiciels peuvent subir plusieurs tentatives de ransomware qui ont fait leurs preuves.

- Surveillance : il est important de garder un œil sur la gestion des journaux et des événements pour détecter rapidement toute activité suspecte. Ce peut être un processus fastidieux, mais il existe des logiciels de protection contre les ransomwares qui s’appuient sur des fonctions de surveillance du comportement automatisées et en temps réel pour garder une longueur d’avance sur les menaces potentielles.

- Privilèges : les utilisateurs n’ont pas tous besoin de l’accès administrateur aux dossiers. Adoptez le principe du moindre privilège pour vous assurer que les utilisateurs se voient octroyer le niveau minimal d’accès dont ils ont besoin pour accomplir leurs tâches au quotidien. Il ne s’agit pas d’un problème de confiance dans vos employés, mais de protection contre les logiciels malveillants et de limitation de l’étendue des dommages en cas d’attaque.

- E-mail : divers types d’attaques arrivent par e-mail, et un simple dossier de courrier indésirable ne protège pas suffisamment contre les ransomwares. Pour les fournisseurs de services gérés, la solution N-able Mail Assure permet de gérer les e-mails infectés rapidement et efficacement. Elle offre une protection avancée contre les menaces pour les e-mails entrants et sortants, à l’aide de la surveillance en temps réel et de la reconnaissance de modèles pour identifier les attaques les plus récentes et les arrêter dans leur élan. En outre, elle permet de protéger des centaines de sites et de réseaux de clients simultanément.