Active Directory ist im Wesentlichen eine Registry, die alle Informationen über ein Netzwerk enthält, einschließlich Benutzer, Gruppen, Computer und Drucker sowie Server. Jedes dieser Dinge, ob physisch oder virtuell, wird im Active Directory als „Objekt“ angesehen und hat verschiedene Attribute wie Name, Nummer oder Gruppenmitgliedschaft.

Active Directory wird von Netzwerkadministratoren verwendet, um Berechtigungen und Zugriff auf das System zu vergeben sowie zu kontrollieren, wie sich verschiedene Objekte am System authentifizieren und zeigen, dass sie vertrauenswürdig sind. Wenn Active Directory kompromittiert ist, könnte böswillig auf die Komponenten zugegriffen werden, die Ihr IT-System schützen, was dazu führen kann, dass die Daten und Vermögenswerte Ihres Unternehmens kompromittiert werden. Aus diesem Grund ist die Aufrechterhaltung der Active Directory-Sicherheit unerlässlich, um Ihr Unternehmen vor Eindringlingen zu schützen.

In diesem Artikel erläutere ich, was Active Directory-Sicherheitsgruppen genau sind (einschließlich ihrer Funktionen und ihres Umfangs), bevor ich meine Kurzanleitung zu den Best Practices für Active Directory-Sicherheitsgruppen vorstelle. Ich erkläre auch, warum ich denke, dass der SolarWinds® Access Rights Manager das beste Tool auf dem Markt ist, um Ihre AD-Sicherheitsbemühungen zu unterstützen. Springen Sie zu meinen 6 Best Practices für AD-Sicherheitsgruppen:

- Schutz von Standardgruppen und -konten

- Passwortschutz einrichten

- Überwachung und Prüfung

- Minimierung von Überschreitungen

- Immer aktualisieren

- Machen Sie einen Plan

Was sind Active Directory-Sicherheitsgruppen?

In Active Directory folgt das Layout einer Ebenenstruktur, die Domänen, Bäume und Gesamtstrukturen umfasst. Eine Domäne ist eine Gruppe von Objekten (z. B. Benutzer oder Geräte), die sich dieselbe Active Directory-Datenbank teilen. Ein Baum ist eine Sammlung von Domänen, und eine Gesamtstruktur ist eine Sammlung von Bäumen. Objekte in getrennten Gesamtstrukturen können nicht miteinander interagieren, und dies fungiert als strukturelle Sicherheitsgrenze. Manchmal sind Leute verwirrt und denken, dass Domänen die Sicherheitsgrenze sind, wenn sie Management- und Organisationsgrenze sind – die Gesamtstruktur ist die einzige wirkliche Sicherheitsgrenze. Ihre Domänen sind nicht voreinander geschützt, es sei denn, sie befinden sich in getrennten Gesamtstrukturen.

Active Directory gruppiert Benutzer, Geräte und andere Objekte, sodass sie als ein einziges Objekt verwaltet werden können. Es gibt zwei Haupttypen von Gruppen in Active Directory: Verteilungsgruppen und Sicherheitsgruppen.

Verteilergruppen dienen ausschließlich der E-Mail-Verteilung, z. B. für die Verwendung mit Microsoft Exchange oder Outlook. Sie können Benutzer der Gruppe hinzufügen oder entfernen, je nachdem, ob Sie möchten, dass sie die entsprechenden E-Mail-Nachrichten erhalten.

Sicherheitsgruppen sind viel wichtiger und müssen mit klaren Sicherheitsprotokollen geschützt werden, da sie den Zugriff von Benutzern und Computern auf Ressourcen regeln. Einige dieser Ressourcen können vertraulich, sensibel oder kritisch für das Unternehmen sein. Daher müssen diese Sicherheitsgruppen im Hinblick auf Zugriff, Berechtigungen und Audit sorgfältig verwaltet werden.

Funktionen von Active Directory-Sicherheitsgruppen

Sie können mit Active Directory-Sicherheitsgruppen vor allem zwei Dinge tun:

- Weisen Sie Benutzerrechte zu. Benutzerrechte können einer Sicherheitsgruppe zugeordnet werden, um festzulegen, was die Benutzer innerhalb der Gruppe innerhalb einer Domain oder eines Forums tun können. Für einige Sicherheitsgruppen werden automatisch Benutzerrechte zu Administrationszwecken vergeben.

- Weisen Sie Berechtigungen für Ressourcen zu. Benutzerberechtigungen unterscheiden sich von Benutzerrechten. Rechte bestimmen die Fähigkeiten der Nutzer, während Berechtigungen sich auf den Zugriff auf Ressourcen beziehen. Einige Berechtigungen werden automatisch Standard-Sicherheitsgruppen zugewiesen, einschließlich der Gruppen Konto-Operatoren und Domänen-Admins. Diese Gruppen werden automatisch erstellt, wenn Sie eine Active Directory-Domäne erstellen. Aufgrund ihrer automatischen Sicherheitsberechtigungen müssen Sie bei der Verwaltung dieser Gruppen besondere Sorgfalt walten lassen.

Umfang der Active Directory-Sicherheitsgruppen

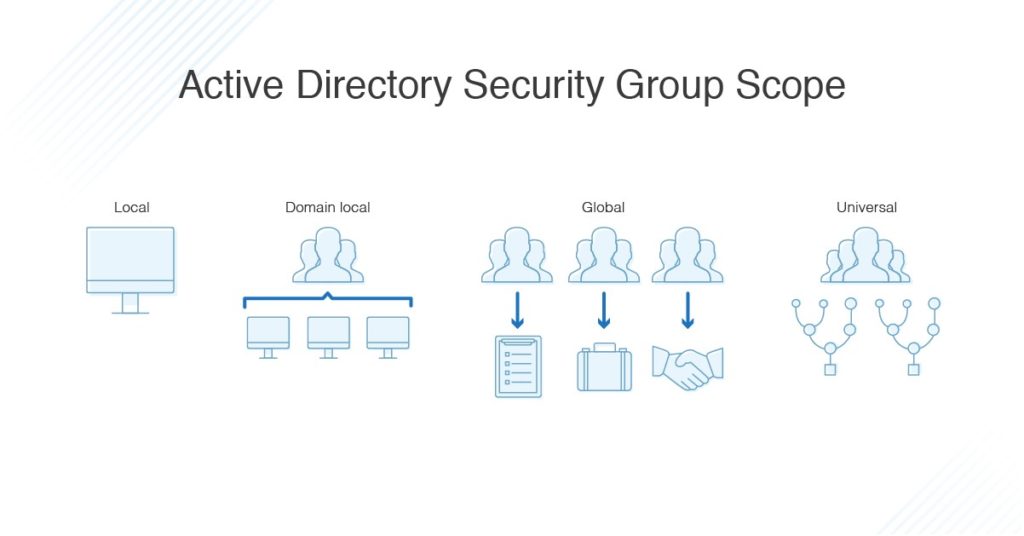

Active Directory-Gruppen werden durch ihren Geltungsbereich gekennzeichnet. Der Umfang bestimmt, welche Benutzer der Gruppe angehören können und wo innerhalb des Forums oder der Domäne die Berechtigungen der Gruppe angewendet werden können. Es gibt vier Ebenen des Anwendungsbereichs:

- Lokal – Lokale Gruppen sind spezifisch und nur auf dem Computer verfügbar, auf dem sie erstellt wurden.

- Domänenlokal – Domänenlokale Gruppen können überall in der Domäne angewendet werden und können für die Verwaltung von Ressourcenberechtigungen nützlich sein. Eine lokale Domänengruppe kann Mitglieder eines beliebigen Typs sowie Mitglieder aus vertrauenswürdigen Domänen umfassen. Sie können beispielsweise eine lokale Domänengruppe für Manager mit Berechtigungen für verschiedene Ordner auf einem oder mehreren Servern erstellen.

- Global – Globale Gruppen definieren Sammlungen von Domänenobjekten (Benutzer, Computer, Gruppen) in der Regel basierend auf Geschäftsrollen. Sie werden in der Regel als rollenbasierte Benutzergruppen oder Computer verwendet, z. B. für Marketing oder die Personalabteilung.

- Universell – Universelle Gruppen sind für die Verwendung in Gesamtstrukturen mit mehreren Domänen vorgesehen. Sie können Rollen definieren und Berechtigungen für Ressourcen einrichten, die sich über mehrere Domänen erstrecken. Eine universelle Gruppe wird in der Domäne gespeichert, in der Sie sie erstellen, aber der Gruppenkatalog speichert die Gruppenmitgliedschaft und repliziert diese Mitgliedschaft ganzheitlich.

Zu den Active Directory-Sicherheitsgruppen gehören Kontooperatoren, Administratoren, DNS-Administratoren, Domänenadministratoren, Gäste, Benutzer, geschützte Benutzer, Serveroperatoren und viele mehr. Zu verstehen, wie Sie all diese Gruppen mit einer Best-Practice-Mentalität ansprechen können, ist der Schlüssel zur Sicherheit Ihres Systems.

Best Practices für Active Directory-Sicherheitsgruppen

Angreifer können in Ihr System eindringen, indem sie die Anmeldeinformationen für einen Benutzer erhalten oder ein Konto mit einem Virus kompromittieren, wodurch sie sich dann weitere Benutzerrechte für den Zugriff auf Ressourcen verschaffen können. Wenn ein Angreifer Zugang zu Ihrem Active Directory erlangt und eine wichtige Sicherheitsgruppe oder ein Konto kompromittiert, kann auch Ihr gesamtes System schnell kompromittiert werden.

Wenn Sie diese Active Directory-Sicherheitsrichtlinien befolgen, können Sie sicherstellen, dass Ihr Active Directory nicht kompromittiert wird.

- Schutz von Standardgruppen und -konten. Standard-Sicherheitsgruppen werden erstellt, wenn Sie eine Active Directory-Domäne einrichten, und einige dieser Gruppen verfügen über umfassende Berechtigungen. Achten Sie darauf, diese Gruppen richtig zu verwalten, da der Zugriff auf eine Gruppe bedeutet, Zugriff auf ein leistungsfähiges Tool zu erhalten. Stellen Sie beispielsweise sicher, dass es außer dem Standardbenutzer des Domänenadministrators keinge alltäglichen Konten in der Gruppe Domänen-Admins gibt. Wenn eine andere Person Domänenadministratorzugriff benötigt, fügen Sie ihr Konto der Gruppe hinzu, während sie es benötigt, und entfernen Sie es dann wieder, wenn ihre Arbeit erledigt ist. Verwenden Sie das Domänenadministratorkonto nur für die Einrichtung von Domänen und Notfallwiederherstellung; niemand sollte dieses Konto für andere als diese Zwecke verwenden. Speichern Sie das Passwort an einem sicheren Ort, auf den nur Personen zugreifen müssen, die es wissen müssen. Stellen Sie sicher, dass das lokale Administratorkonto deaktiviert ist, da es oft mit dem gleichen Passwort auf jeder Domain konfiguriert ist und über alle Installationen hinweg die gleiche SID hat, was Angreifern oft bekannt ist. Deaktivieren Sie es, um zu verhindern, dass es ein Zugangspunkt für Eindringlinge wird.

- Passwortschutz einrichten. Stellen Sie sicher, dass alle Ihre Benutzer 12-stellige Passphrasen (drei oder mehr zufällige Wörter zusammen) haben und keine 8-stelligen komplexen Passwörter. Und wenn ein Passwort dreimal falsch versucht wird, sollte der Benutzer gesperrt werden. Verwenden Sie die Zwei-Faktor-Authentifizierung für zusätzlichen Passwortschutz. Sie können Microsoft MFA oder andere Tools wie Duo und RSA verwenden.

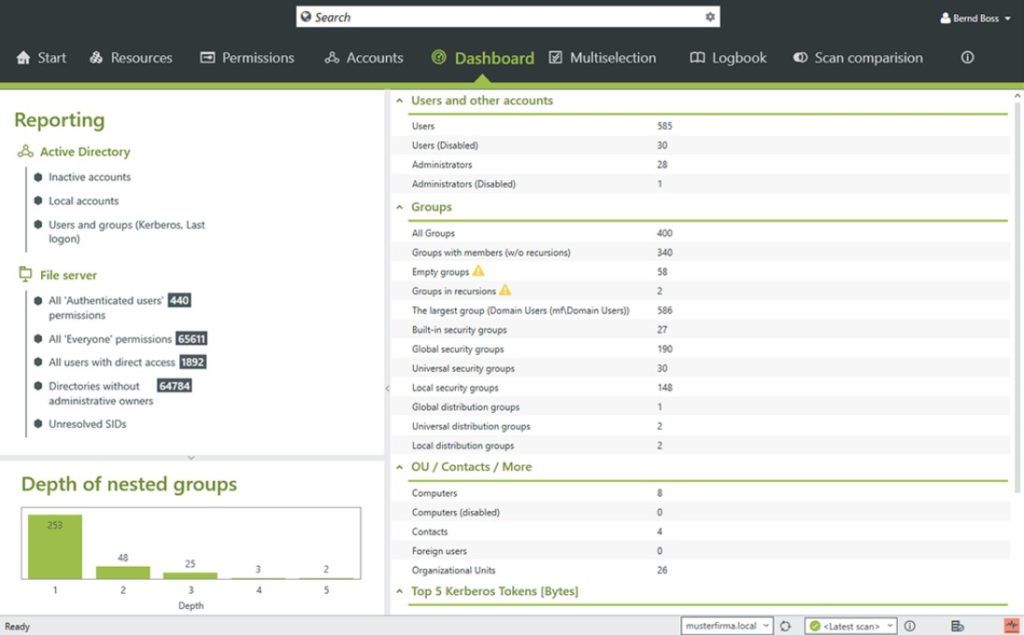

- Überwachung und Prüfung. Überwachen Sie sorgfältig und kontinuierlich Ihre Ereignisse, Protokolle und Active Directory-Zugriffsprozesse. Halten Sie Ausschau nach ungewöhnlichen oder bösartigen Aktivitäten, einschließlich Spikes bei schlechten Anmeldeversuchen oder gesperrten Konten, Änderungen an privilegierten Gruppen, deaktivierten oder entfernten Antivirenprogrammen oder Anmelde-/Abmeldeereignissen. Außerdem ist es wichtig, regelmäßig zu überprüfen, wer Zugriff auf was hat, und Berechtigungen bei Bedarf zu ändern oder zu entfernen, um sicherzustellen, dass niemand mehr Sicherheitszugriff hat, als er benötigt. Mein bevorzugtes Tool für die Verwaltung von Benutzerkonten ist der SolarWinds Access Rights Manager, der nicht nur Ihre Sicherheitsgruppen verwalten kann, sondern auch Einblick in die Benutzer in welchen Gruppen gibt.

- Access Rights Manager ermöglicht es Ihnen, Ihre Systeme regelmäßig zu überprüfen und Ihre Gruppenrichtlinien und Active Directory zu verwalten, zu überwachen und zu analysieren. Es erhöht die Sicherheit, indem es nachverfolgt, ob, wann und von wem Änderungen vorgenommen wurden, und es hilft, risikoreiche Konten zu identifizieren.

- Minimierung von Überschreitungen. Installieren Sie nur die Tools und Funktionen, die Sie benötigen, und stellen Sie sicher, dass die Konten nur die erforderlichen Berechtigungen haben und den Gruppen angehören, in denen sie benötigt werden. Wenn Sie jedem eine Vielzahl von Berechtigungen oder Zugriff auf Ihr System gewähren, wird es viel schwieriger, interne Bedrohungen zu erkennen, und Ihr System bleibt anfällig, wenn viele Personen in Sicherheitsgruppen mit hohem Zugriff sind.

- Immer aktualisieren. Verwenden Sie einen Patch-Manager, um die gesamte Software auf Ihrem System auf dem neuesten Stand zu halten. Ein guter Patch-Manager teilt Ihnen mit, ob es Schwachstellen in Ihrer Software gibt, und informiert Sie auch über alle erkannten Bedrohungen, einschließlich Angreifern, die insbesondere auf Active Directory-Schlupflöcher abzielen.

- Machen Sie einen Plan. Entwickeln Sie einen klaren Plan für die Verwaltung, Einrichtung und Wartung Ihrer Active Directory-Sicherheitsgruppen und für das Vorgehen im Falle einer Verletzung eines Kontos. Cyberangreifer können sich schnell Zugang zu Ihrem System verschaffen und das gesamte Netz lahmlegen. Deshalb ist es wichtig, einen Reaktionsplan zu erstellen, damit jeder weiß, was er sofort zu tun hat. Setzen Sie Prioritäten bei der Wiederherstellung von Servern und führen Sie Durchgänge und Schulungen durch, um möglichst schnelle Reaktionszeiten zu gewährleisten.

Einrichten von Sicherheitsgruppen in Active Directory

Durch die Einrichtung guter Sicherheitsvorkehrungen, die Minimierung der Gefährdung und die kontinuierliche Überwachung sind Sie gut gerüstet, um Ihre Systeme vor Angriffen zu schützen. Aus diesem Grund empfehle ich den Einsatz einer Lösung wie Access Rights Manager von SolarWinds, um die Überwachung und Verwaltung Ihrer Active Directory-Sicherheitsgruppen zu unterstützen und die Sicherheit Ihrer gesamten Organisation zu gewährleisten.